Ya te he contado cómo activar y desactivar el cacheo de Cloudflare en WordPress y en algunas de sus partes, pero hay algo importante que hacer. No queremos que las opciones de rendimiento nos fastidien las cosas en la zona wp-admin de nuestro blog ¿verdad? Se puede montar un buen desastre. Y el problema es que las antiguas Page Rules, donde lo configurábamos antes todo, van a desaparecer en breve.

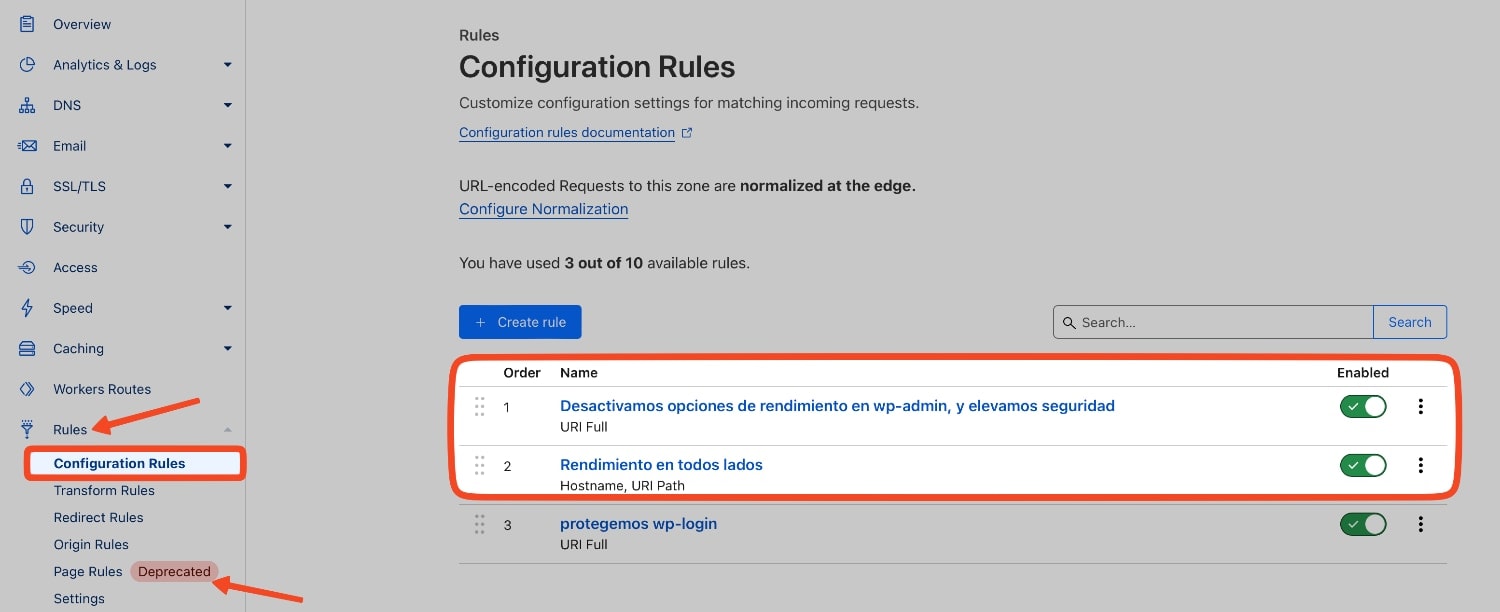

¿Dónde tenemos que configurar esto ahora mismo? Pues tenemos que migrar las opciones de rendimiento de Cloudflare a la zona Rules > Configuration Rules. Es bastante sencillo, pero tienes que tenerlo en cuenta.

Cómo cambiar las opciones de Rendimiento de Cloudflare para adecuarlas a un blog WordPress (wp-admin)

Vale, es muy sencillo. He creado 2 reglas en Rules > Configuration Rules que afectan al rendimiento del blog y otra regla que protege wp-login.php de ataques:

En la imagen puedes ver a la izquierda como ya ponen que las antiguas Page Rules van a desaparecer. Tienes que darle a Create Rule.

En Edit Expression pones:

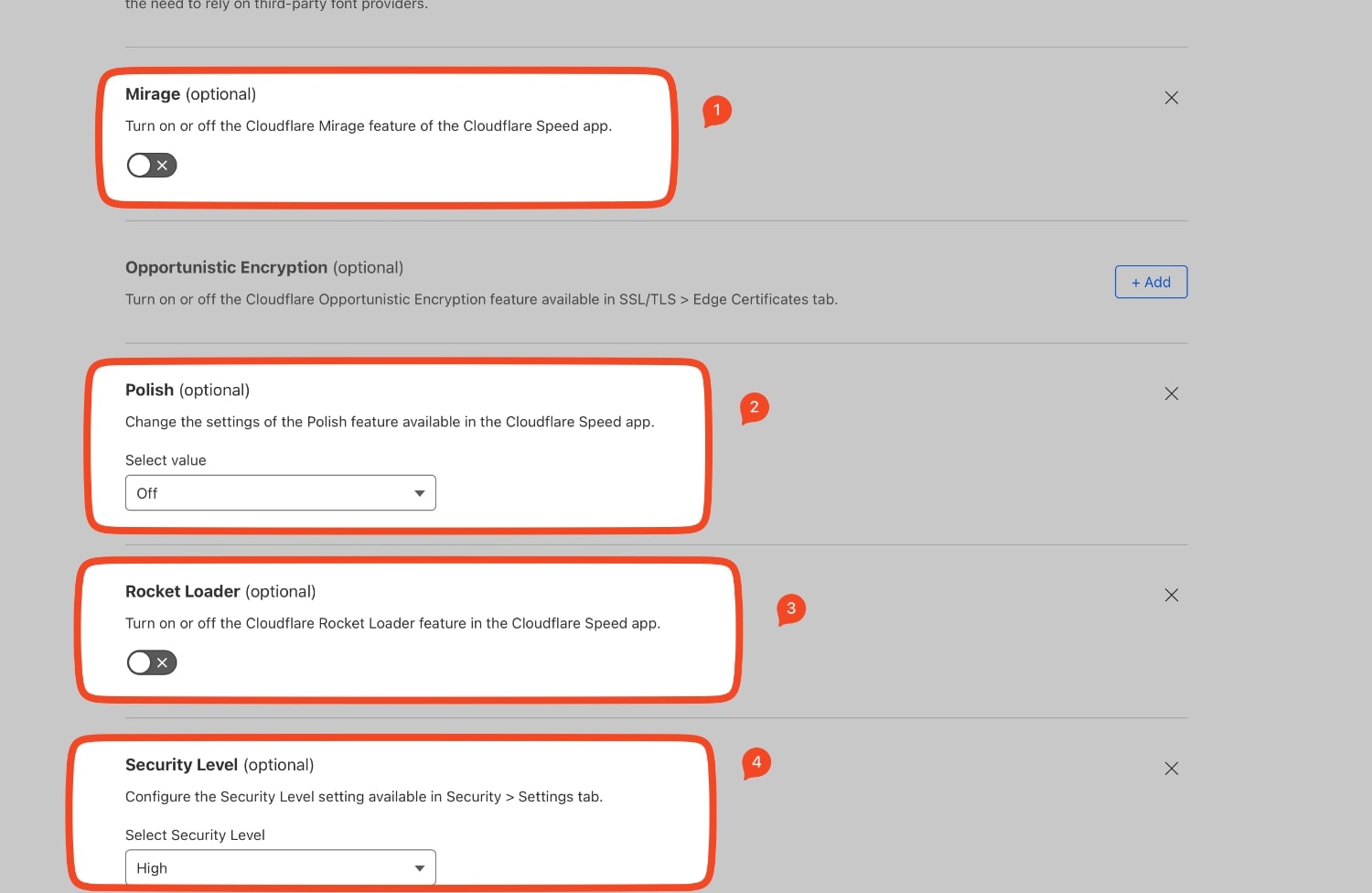

(http.request.full_uri contains "/wp-admin")Y luego tienes que desmarcar las siguientes opciones de rendimiento:

- Mirage (en el plan Pro y superior)

- Polish (en el plan Pro y superior)

- Rocket Loader (en el plan Free y superior)

Y antes de que te vayas, vamos a hacer algo interesante para mejorar la seguridad de WordPress mediante Cloudflare. Ponemos el Security Level en High para wp-admin. En la configuración general de Cloudflare en Security, puedes poner la seguridad en low o medium (depende de tu zona de confort), y luego elevar para wp-admin esta seguridad a high. ¿Qué conseguimos con esto?

| Security Level | Rango de puntuación de amenazas | Descripción |

|---|---|---|

| Essentially off | 50–100 | Solo desafía las direcciones IP con la peor reputación. |

| Low | 25–100 | Los desafíos aparecen solo para los visitantes con puntuación alta |

| Medium | 15–100 | El desafío de Cloudflare aparece con más frecuencia, pero solo para atacantes con puntuación de alta a media. |

| High | 0–100 | Desafía a todos los visitantes que mostraron un comportamiento amenazante en los últimos 14 días. |

| I’m Under Attack! | N/A | Solo se usa si su sitio web está actualmente bajo un ataque DDoS. |

Me gusta más esta manera de hacer las cosas que crear una regla en el WAF para proteger wp-admin: esta segunda opción da muchos problemas en la zona de administración si no se configura bien. ¿Por qué? Porque tienes que proteger wp-admin, pero evitar que zonas como /wp-admin/admin-ajax.php, /wp-admin/async-upload.php o /wp-admin/edit-comments.php o /wp-admin/theme-editor.php entre otras, dejen de funcionar correctamente.

Le das a Deploy y sales.

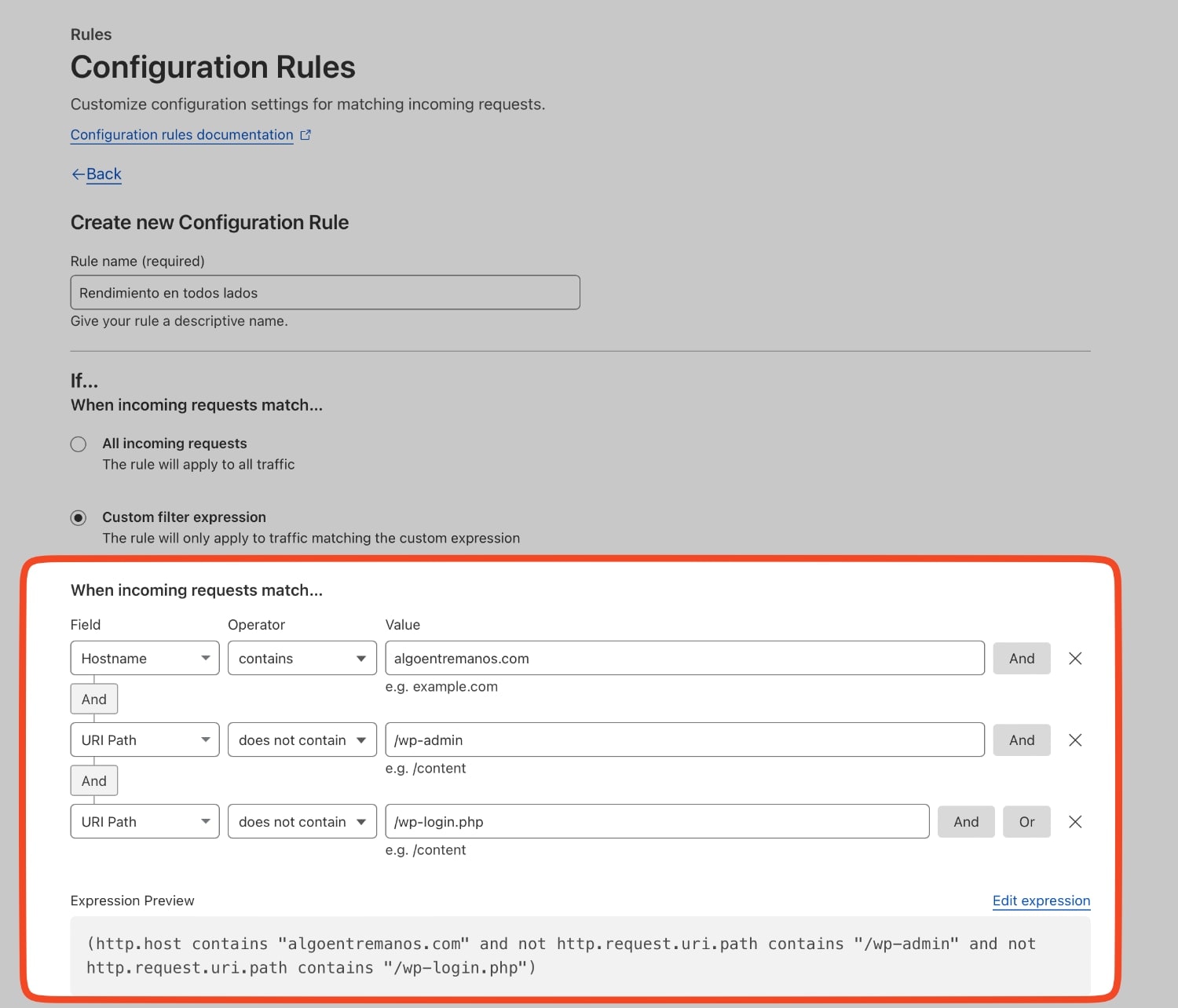

Pero, ahora, también queremos hacer una cosa interesante. Activar las opciones de rendimiento en todo el dominio. Vamos a crear una segunda regla:

Como medida de seguridad extra, omitimos de nuevo /wp-admin y /wp-login (cambia tu-pagina-web.com):

(http.host contains "tu-pagina-web.com" and not http.request.uri.path contains "/wp-admin" and not http.request.uri.path contains "/wp-login.php")Activamos:

- Mirage (en el plan Pro y superior)

- Polish (en el plan Pro y superior)

- Rocket Loader (en el plan Free y superior)

Le damos a Deploy.

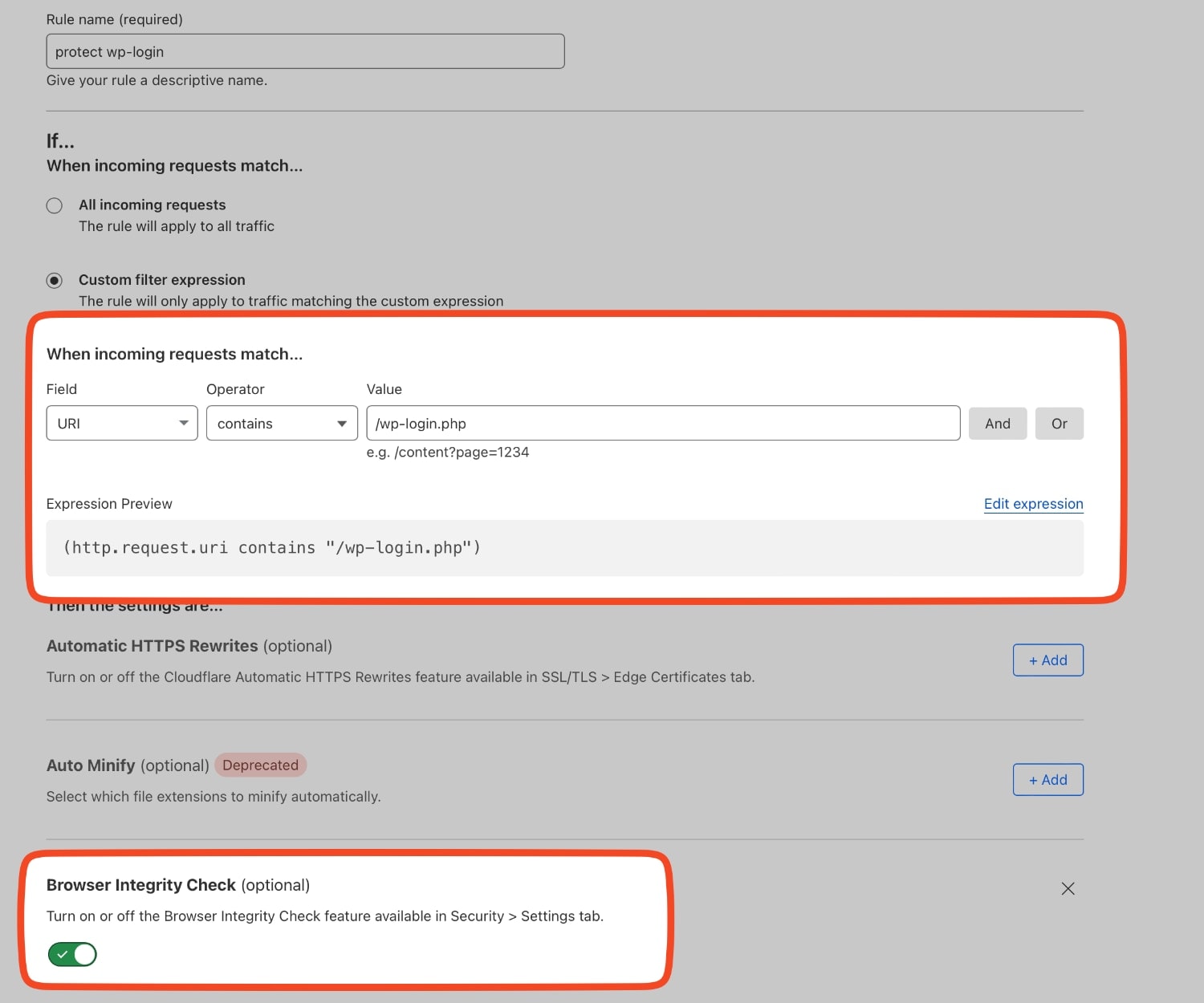

¿Quieres afinar un poco más? En vez de proteger la página de login de WordPress en el WAF, puedes hacerlo en Configuration Rules con la siguiente regla:

En Edir Expression ponemos:

(http.request.uri contains "/wp-login.php")Luego activamos:

- Browser Integrity Check

- Security Level: I’m Under Attack

Con esto conseguimos que siempre se presente un desafío en la página wp-login de WordPress.

Conclusión

Con estas tres reglas, has mejorado el rendimiento de WordPress sin que la aparte de administración se vea afectada por las opciones de Cloudflare, y además, proteges el wp-login.php de manera muy efectiva. Si quieres aplicar más mejoras en la caché, tienes que hacerlo en las Cache Rules.

Si luego te preocupas de activar unas cuantas reglas para bloquear a bots maliciosos, tu instalación de WordPress estará mucho más segura.